JPCERTコーディネーションセンター(JPCERT/CC)は25日、「IPv6プロトコルのセキュリティ課題に対する取組み」を、JPCERT/CC Webサイトに公開した。IPv6の仕様に関するセキュリティ課題の調査結果などに関するスケジュールとなる。

IPAおよびJPCERT/CCは、アップルが提供するWebブラウザ「Safari 5」にメモリ破損の脆弱性が存在すると「JVN」で発表した。

IPAおよびJPCERT/CCは、Appleが提供する「Mac OS X」に複数の脆弱性が存在すると「JVN」で発表した。

IPAおよびJPCERT/CCは、Operaが提供するWebブラウザ「Opera」にクロスサイトスクリプティングの脆弱性が存在すると「JVN」で発表した。

IPAおよびJPCERT/CCは、サイボウズが提供するグループウェア「サイボウズ Office」にクロスサイトスクリプティングの脆弱性が存在すると「JVN」で発表した。

JPCERT/CCは、SIPサーバの不正利用に関するインシデント報告を受領していることから注意喚起を発表した。

情報処理推進機構(IPA)およびJPCERTコーディネーションセンター(JPCERT/CC)は6日、ウェブサイト改ざん等のインシデントの急激な増加を受け、ウェブサイト運営者および管理者に対し、改めて点検と備えを呼びかけた。

IPA(情報処理推進機構)セキュリティセンターおよびJPCERTコーディネーションセンター(JPCERT/CC)は7日、「『ドコモ海外利用アプリ』における接続処理に関する脆弱性」を、脆弱性対策情報ポータルサイト「JVN」において公表した。

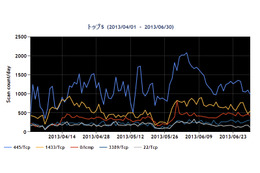

一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)は5日、「インターネット定点観測レポート(2013年4~6月)」を公開した。

IPAおよびJPCERT/CCは、日本ケンタッキー・フライド・チキンが提供する「Android版ピザハット公式アプリ 宅配ピザのPizzaHut」にSSLサーバ証明書の検証不備の脆弱性が存在すると「JVN」で発表した。

JPCERTコーディネーションセンター(JPCERT/CC)は7日、「Webサイト改ざんに関する注意喚起」を発行した。JPCERT/CCでは、2013年4月以降に約1000件と、多数のWebサイト改ざんに関するインシデント報告を受領しているという。

IPAおよびJPCERT/CCは、Appleが提供するWebブラウザ「Safari」に複数の脆弱性が存在すると「JVN」で発表した。

IPA/ISECおよびJPCERT/CCは、ヤフーが提供するAndroid向けWebブラウザ「Yahoo!ブラウザ」にアドレスバー偽装の脆弱性が存在すると「JVN」で発表した。

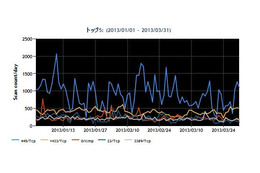

JPCERT/CCは、2013年1月から3月における「インターネット定点観測レポート」を公開した。

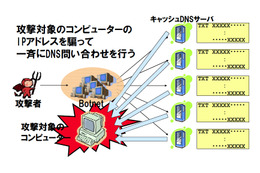

JPCERT/CCは18日、海外の監視団体などから、日本国内のDNSキャッシュサーバを使用した「DDoS(Distributed Denial of Service)」攻撃が発生しているとの報告を受けたとして、注意喚起する文章を公開した。

IPA/ISECおよびJPCERT/CCは、Arecont Visionが提供するネットワークカメラ「AV1355DN」にDoSの脆弱性が存在すると「JVN」で発表した。

JPCERT/CCは、2013年1月1日から3月31日までの四半期における「インシデント報告対応レポート」および「活動概要」を公開した。

IPA/ISECおよびJPCERT/CCは、サイボウズが提供する複数の製品にクロスサイトリクエストフォージェリの脆弱性が存在すると「JVN」で発表した。

IPAおよびJPCERT/CCは、Parallelsが提供するサーバ管理ツール「Plesk Panel」に権限昇格の脆弱性が存在すると「JVN」で発表した。

IPA(情報処理推進機構)は10日、アドビシステムズ社のAdobe Flash Playerの脆弱性「APSB13-11」に関する情報を公開した。

IPAおよびJPCERT/CCは、SAND STUDIOが提供する、PCのWebブラウザ経由でAndroid端末とデータ転送や管理ができる「AirDroid」にXSSの脆弱性が存在すると「JVN」で発表した。

JPCERTコーディネーションセンター(JPCERT/CC)は1日、「法人におけるSNS利用にともなうリスクと対策」と題する研究・調査レポートを公開した。24ページのPDFファイルで、サイトより自由にダウンロード・閲覧が可能。

フィッシング対策協議会は26日、緊急情報「Yahoo!メールをかたるフィッシング(2013/03/26)」を公開した。

JPCERTコーディネーションセンター(JPCERT/CC)は8日、制御システムセキュリティインシデントや対策に関する情報を提供するためのポータルサイト「ConPaS」(Control System Security Partner's Site)を開設した。